Integração SSO

Visão Geral

A aplicação MD2 Interactive Intelligence permite que a autenticação e autorização de usuários sejam realizadas por meio de Single Sign-On (SSO) utilizando o Microsoft Azure, mais especificamente o serviço de identidade Microsoft Entra ID (antigo Azure Active Directory).

Durante o processo de autenticação, o usuário é redirecionado para o provedor de identidade da Microsoft, onde realiza o login utilizando suas credenciais corporativas. Após a autenticação bem-sucedida, a aplicação recebe um token de segurança (ID Token / Access Token) no padrão OAuth 2.0 / OpenID Connect, contendo as informações de identidade do usuário.

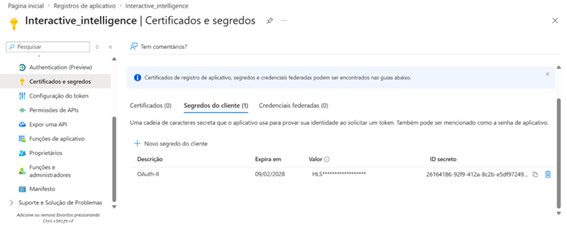

Na etapa de autorização, a aplicação extrai do token os grupos, roles ou claims associados ao usuário no diretório corporativo através da comunicação com o Microsoft Graph. Essas informações são então mapeadas internamente para os perfis de acesso (roles) definidos na aplicação.

Esse mapeamento é configurável, permitindo associar grupos do Microsoft Entra ID a perfis específicos do sistema, como, por exemplo:

- Administrador do sistema

- Administrador de pessoas

- Administrador de IA

- Chat

Quando o usuário acessa a aplicação via interface web, o fluxo de autenticação ocorre de forma transparente (SSO), sem necessidade de novo login, desde que já exista uma sessão válida junto ao provedor de identidade. A aplicação valida o token recebido e atribui dinamicamente os perfis de autorização com base nas informações contidas nas claims.

Nas integrações com o Microsoft Teams, esse processo é realizado utilizando o contexto de autenticação já existente do usuário na plataforma, permitindo uma experiência contínua e integrada. Dependendo do fluxo de interação, pode haver a necessidade de validação ou renovação dos tokens junto ao provedor de identidade.

Para otimizar o desempenho e reduzir chamadas repetidas ao serviço de identidade, a aplicação pode utilizar mecanismos de cache de tokens e claims, com tempo de vida configurável (TTL), respeitando sempre as políticas de segurança e expiração definidas pelo provedor.

Essa abordagem reduz a latência nas requisições, melhora a escalabilidade da solução e garante uma experiência mais fluida em cenários de alta interação.

Passos para a configuração

Portal Azure

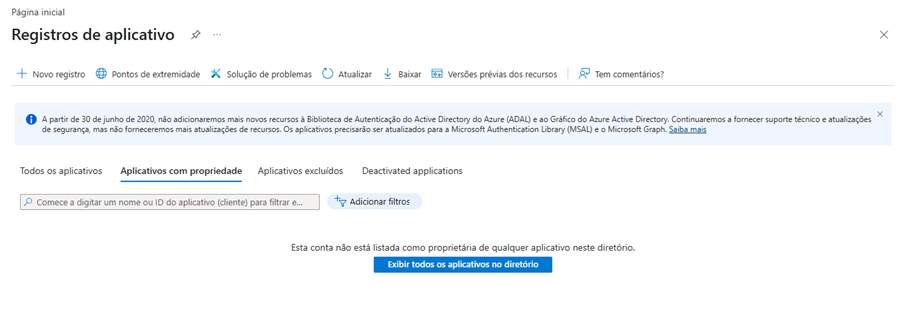

1 - Registrando o aplicativo no portal da Azure

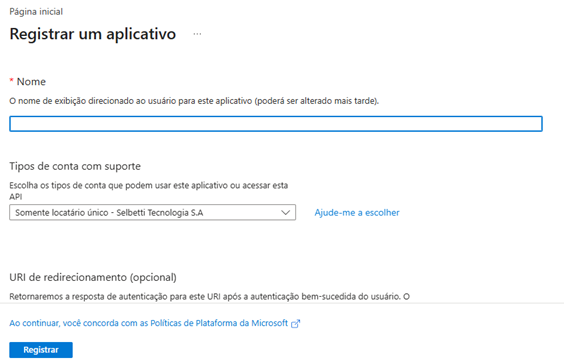

1.1 - Informe o nome e tipo de conta

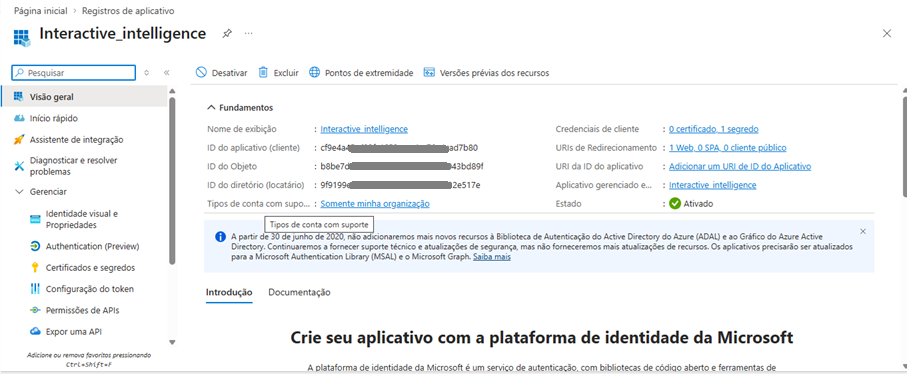

2 - Na opção "Visão Geral" do aplicativo criado anote os valores gerado para o Client ID e Tenant ID para serem informados na configuração do Selbetti II

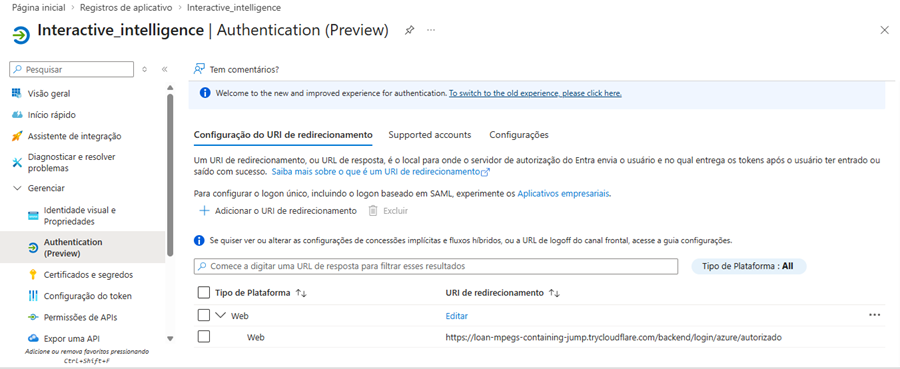

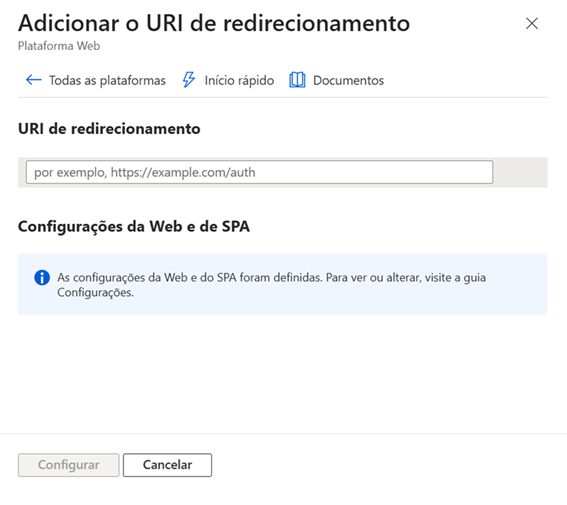

3 - Configurando a URL de redirecionamento para a aplicação após a autenticação.

Obs. Essa mesma URL deve ser informada também nas configurações do Selbetti II

3.1 - Acesse a opção "Authentication (Preview)" do menu lateral esquerdo.

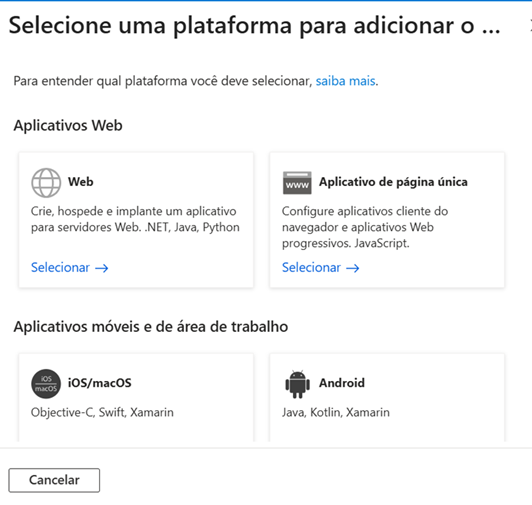

3.2 - Escolha a opção "Web"

3.3 Informe a URL de redirecionamento para o Selbetti II respeitando o formato abaixo:

Formato: <url do aplicativo>/backend/login/azure/autorizado

4 - Cadastre a chave de segurança "Client Secrect" no menu lateral esquerdo na opção "Certificados e Segredos". Anote para informar na tela de configuração no Selbetti II

5 - Cadastre as seguintes permissões de acesso do Microsoft Graph

- Directory.Read.All

- Group.Read.All

- GroupMember.Read.All

- offline_access

- openid

- profile

- User.Read

Após finalizar toda a configuração no portal da Azure o próximo passo é informar os valores coletados na aplicação Selbetti II no menu de configuração LDAP/SSO

No Comments